Exemplo de arquivo de credenciais salvas no browser

Exemplo de arquivo de credenciais salvas no browser

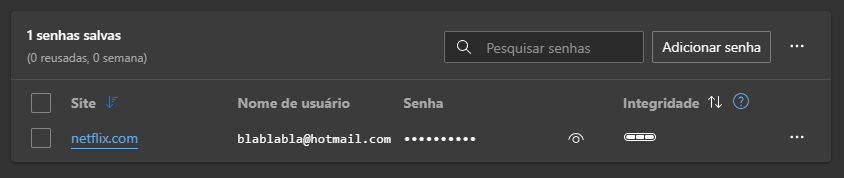

Senha de testes salva no navegador

E-mail de testes sendo capturado dentro do arquivo de origem

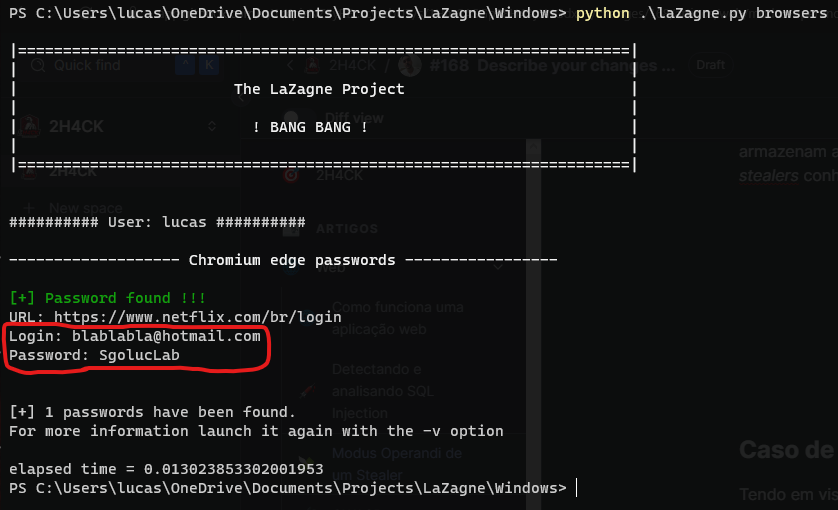

Senha capturada em texto claro via LaZagne

Exfiltração do arquivo descriptografado para o servidor remoto

Arquivo exfiltrado dentro do servidor remoto